- Juridisch advies

- AI

- Security

- Legal tech

- Professional inhuren

- Opleidingen

Nieuwe wetgevingen op het gebied van privacy, voortdurende ontwikkelingen op het gebied van security en AI, of een versnelde vraag naar het digitaliseren van diensten. Iedere organisatie heeft ermee te maken, ieder met zijn eigen uitdagingen. Wij ondersteunen je hierbij in een vorm die past bij jouw organisatie. Of we nu letterlijk bij je aan tafel zitten, of vanaf ons eigen kantoor.

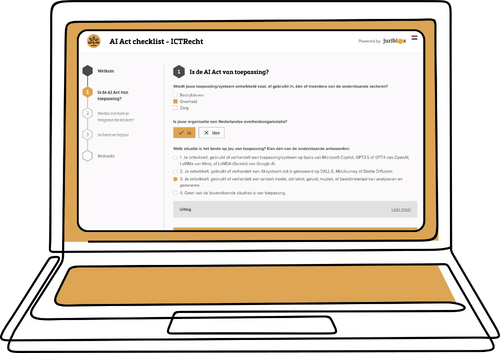

Wil je snel bepalen of de AI Act in jouw situatie van toepassing is en welke rol jij hebt met betrekking tot de AI Act? Beantwoord de vragen in onze checklist en ontvang direct een rapport. Dit kost je maar een paar minuten tijd.

In een snel veranderende digitale wereld is het bijhouden van de nieuwste wet- en regelgeving een must. Dat begrijpen we bij ICTRecht. Delen van kennis zit in ons DNA. Daarom publiceren we vanaf nu ieder kwartaal een overzicht van de toekomstige wetten, richtlijnen en verordeningen.

Iedereen gebruikt ChatGPT. Maar weten je collega's of medewerkers hoe ze de tool het beste kunnen inzetten én zijn ze ook voorbereid op alle risico's van dien? Verbieden is geen optie. Mensen duidelijke richtlijnen geven wel.

Met tien eenvoudige tips maak je jouw collega's bewust van de risico's (gelekte geheimen of AVG-compliance) bij het gebruik van ChatGPT. Je kunt je eigen logo erin plakken.

Lees meer

Blog

Blog

Blog

Blog

Blog

Blog

Meer lezen? Bekijk ook het nieuws & blogoverzicht

Bij ICTRecht delen we graag onze kennis. In serie Recht in de Praktijk delen we in elke aflevering praktische tips die startende juristen direct in de praktijk kunt gebruiken.

Bekijk de nieuwe aflevering over Legal Tech

Meld je nu aan voor één van de nieuwsbrieven van ICTRecht en blijf op de hoogte van onderwerpen zoals AI, contracteren, informatiebeveiliging, e-commerce, privacy, zorg & ICT en overheid.